Der Defender for Business erlaubt den Schutz von Android Geräten gleich wie der Defender for Endpoint via MDM genauso wie MAM. Dabei schützt der Defender das Gerät mit einem Webfilter und einem Malware Scanning. Beide Funktionen erfordern bei Android Geräten, dass das Gerät mit Intune verwaltet ist. Bei der Verwaltung wird zischen MDM (Mobile Device Management) und MAM (Mobile Application Management) unterschieden. Das MAM kommt zum Einsatz, wenn Geräte nicht dem Unternehmen gehören und nur ein Teil der Applikationen auf dem Gerät geschützt und verwaltet werden sollen. Android nennt diese Art der Verwaltung "Device Administrator".

Du möchtest iOS Geräte mit dem Defender schützen?

--> Dann habe ich dir hier eine Anleitung erstellt: Defender for Business for iOS Deployment (MAM und MDM)

Table of Contents

- Defender for Android - Intune - Device Administrator

- Defender for Android - Manuelle installation (nicht möglich)

- Defender for Business - Übersicht Android Geräte (MAM)

- Zusammenfassung

Defender for Android - Intune - Device Administrator

In diesem Beitrag fokussiere ich mich auf die MAM Verwaltung des Defender for Business der Android Geräte. Die identischen Möglichkeiten bietet auch der Defender for Endpoint. Über die Konfiguration für MDM Geräte werde ich in einem separaten Beitrag schreiben.

Voraussetzungen

- Lizenzen:

- Defender for Business oder Endpoint und Intune Lizenz zugewiesen

- oder Microsoft 365 Business Premium

- Gerät ist im MEM / Intune enrollt mit Company Portal

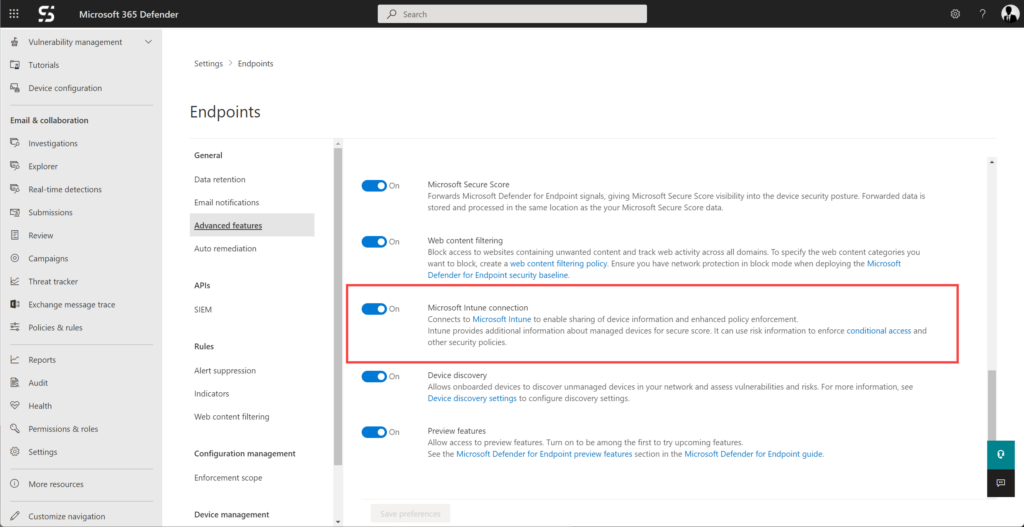

Defender for Business - Intune Integration

Du must sicherstellen, dass die Intune Verbindung aktiv ist. Diese findest du in den Erweiterten Einstellungen des Defenders.

Wenn du das initiale Setup, wie hier beschrieben (Defender for Business Onboarding / Setup), abgeschlossen hast, kannst du diese Schritte überspringen.

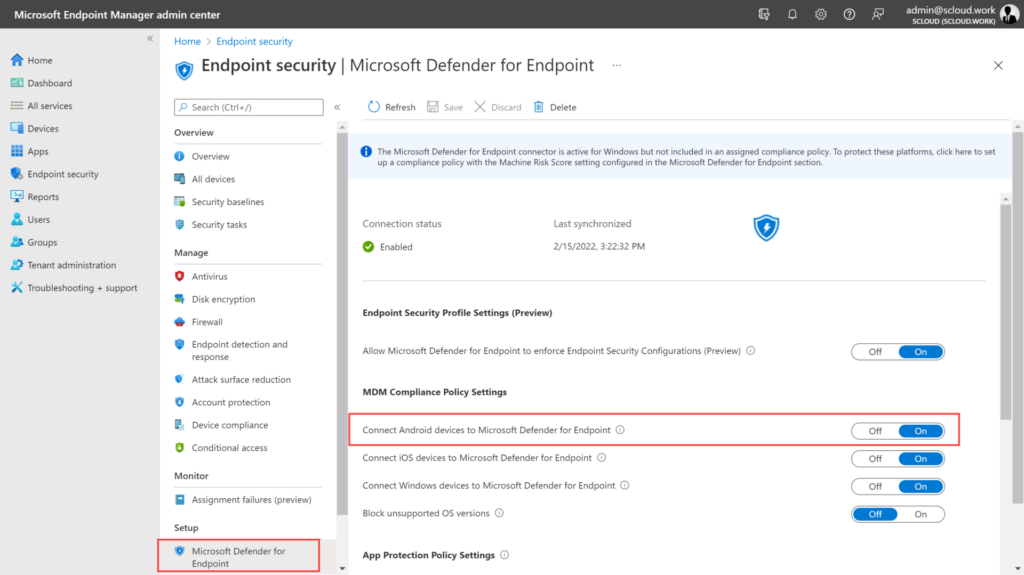

Zudem musst du die Verbindung für Android Geräte im Endpoint Manager aktivieren.

Die Option findest du im Endpoint Manager > Endpoint security > Microsoft Defender for Endpoint.

Installation Microsoft Defender App (MAM / Device Administrator)

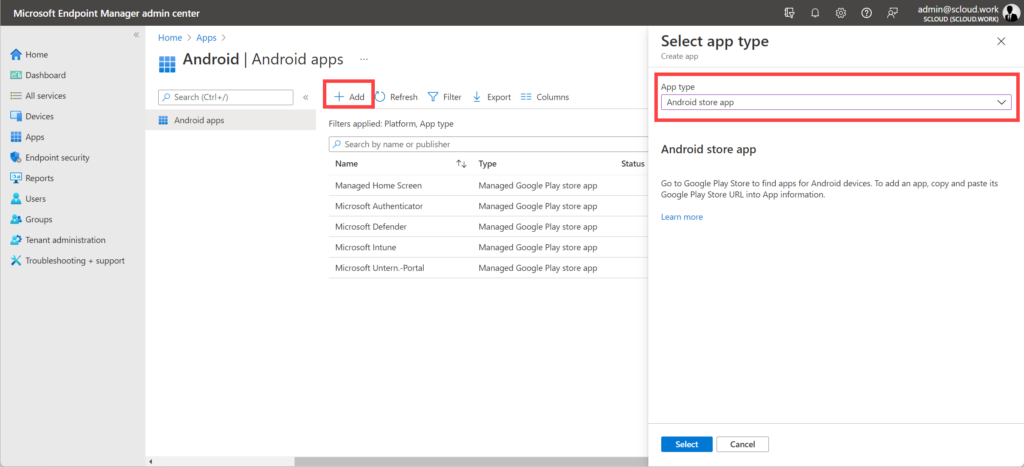

Um die App auf die MAM verwalteten Geräte zu verteilen, wählst du im Endpoint Manager unter "Apps > Android apps" +Add aus. Hier ist der Typ "Android store app"

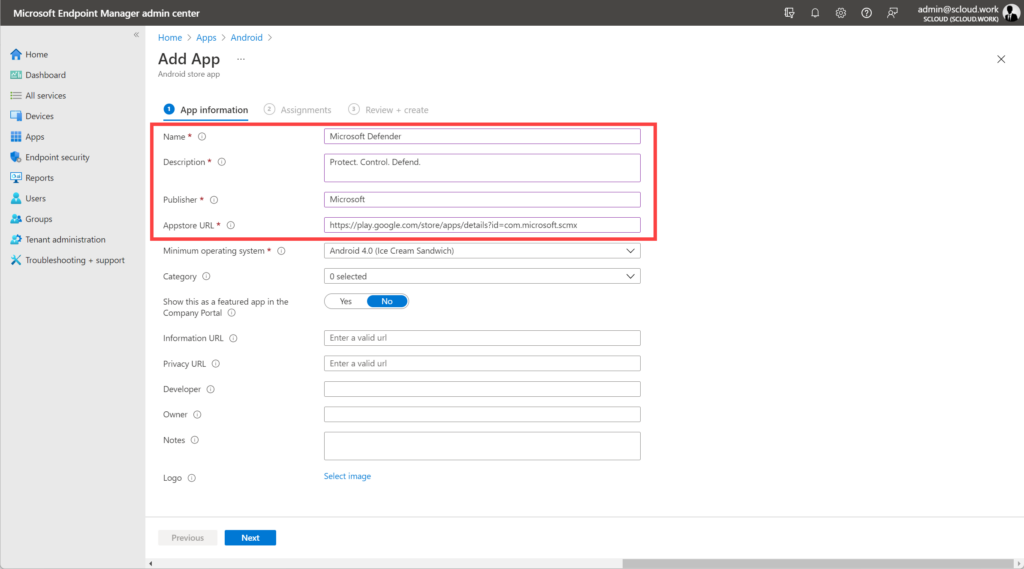

Den Namen, die Beschreibung, den Publisher und die App URL musst du hier selbst abfüllen. Unten findest du die Parameter für "Copy Paste".

| Name | Microsoft Defender |

| Description | Protect. Control. Defend. |

| Publisher | Microsoft |

| Appstore URL | https://play.google.com/store/apps/details?id=com.microsoft.scmx |

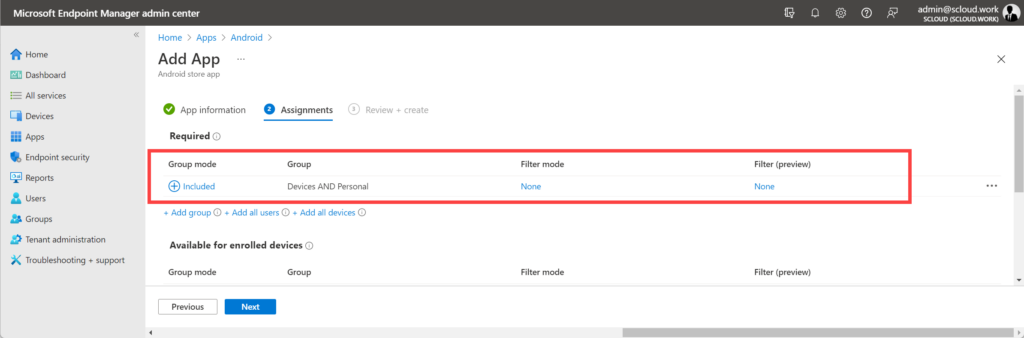

In der Zuweisung musst du die App nur noch einer Gruppe zuweisen. Bei mir ist das eine dynamische Geräte Gruppe, die alle persönlichen Android Geräte beinhaltet.

Der Parameter dazu ist: (device.deviceOSType -eq "Android") and (device.deviceOwnership -eq "Personal")

Benutzersicht - Defender for Business MAM

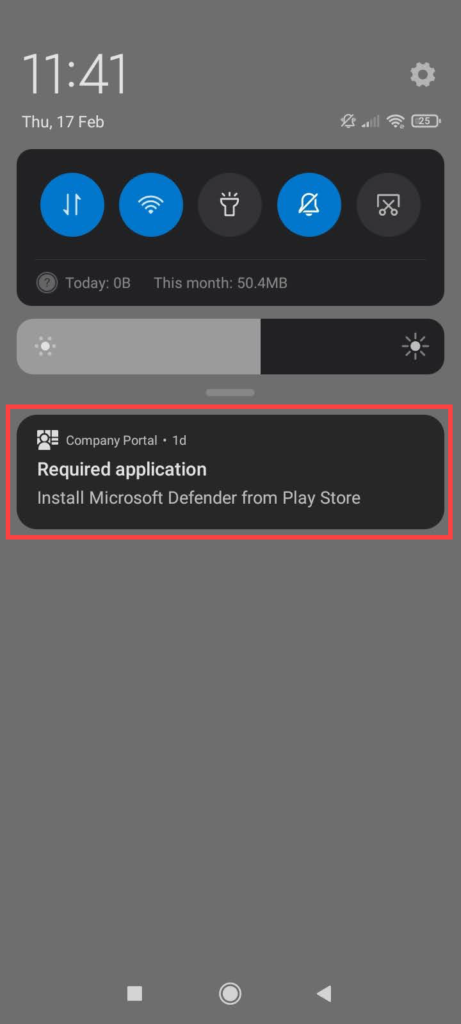

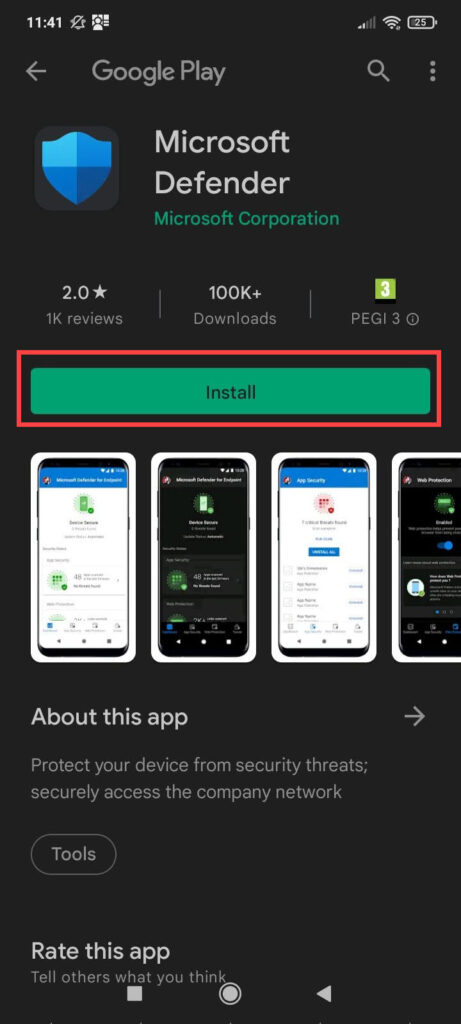

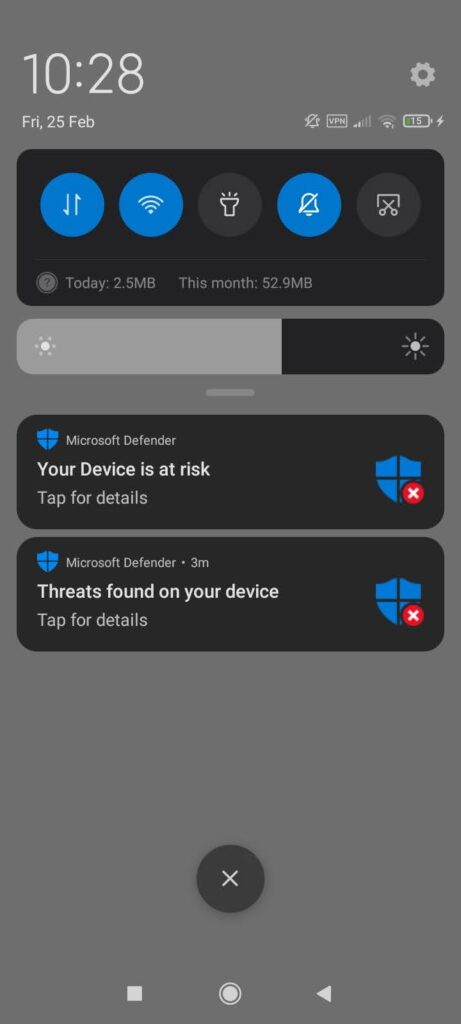

Sobald die App und Richtlinie zugewiesen ist, wird beim Endbenutzer auf dem MAM Gerät ein Popup erscheinen. Dieses weist auf die erforderte Installation des Defender hin mit einem Klick darauf wird der Benutzer zur Installationsseite im Play Store geleitet.

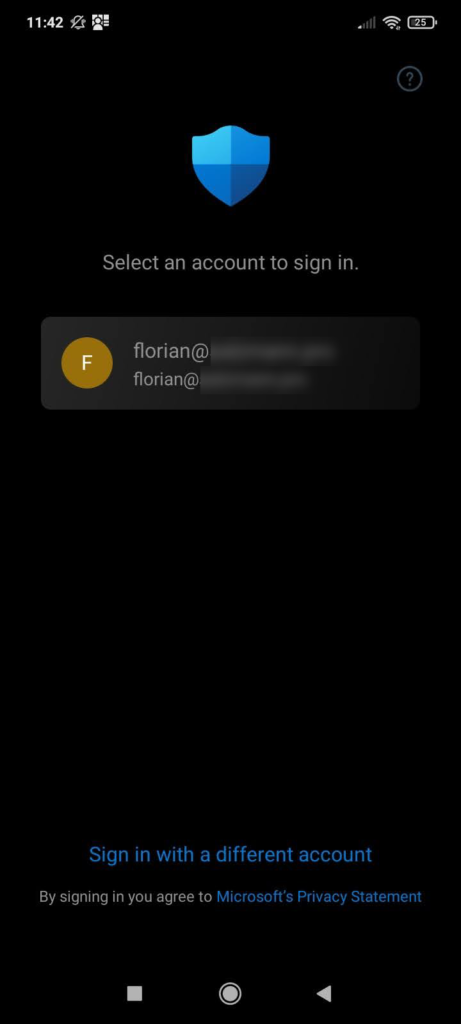

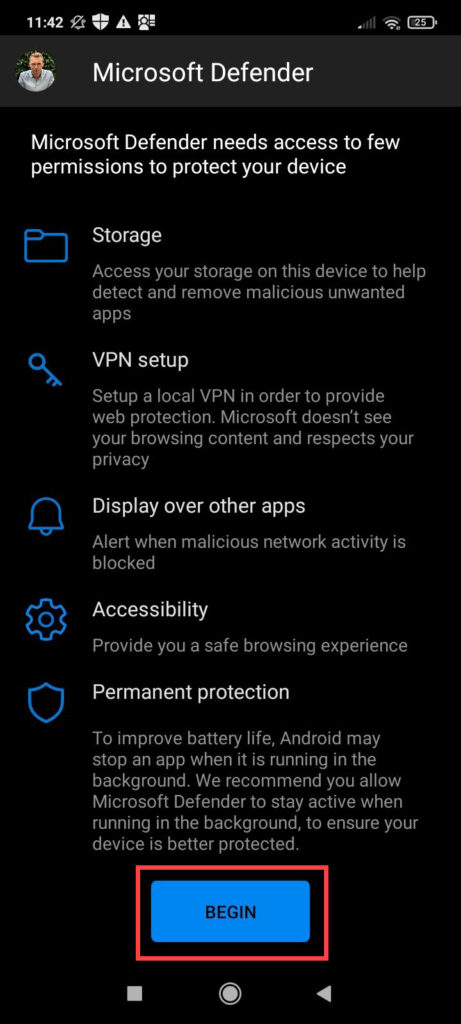

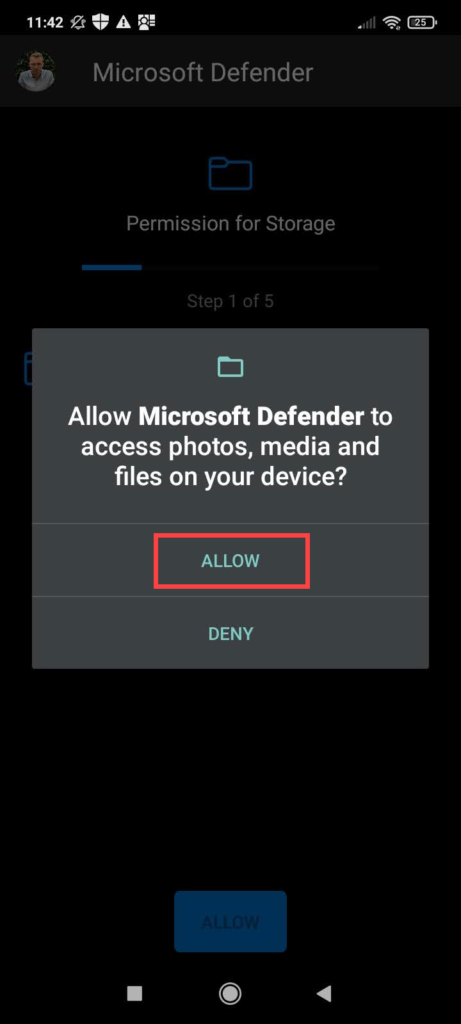

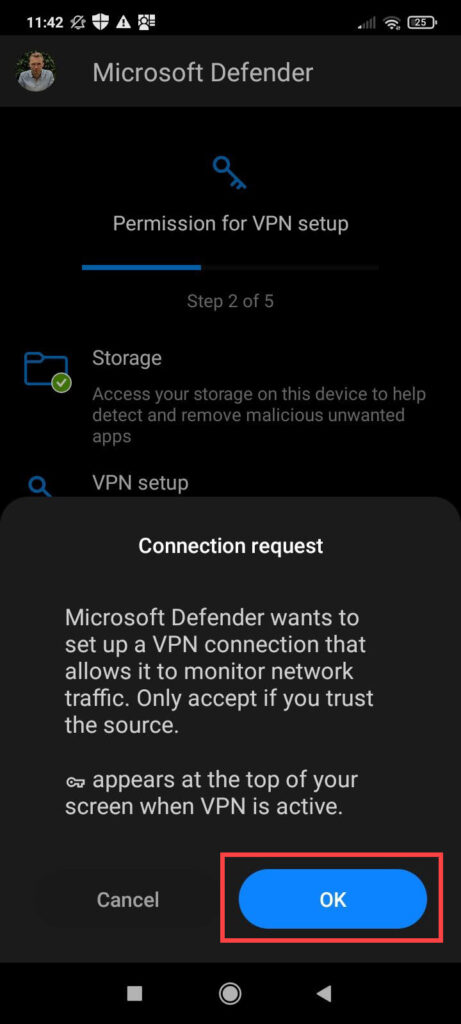

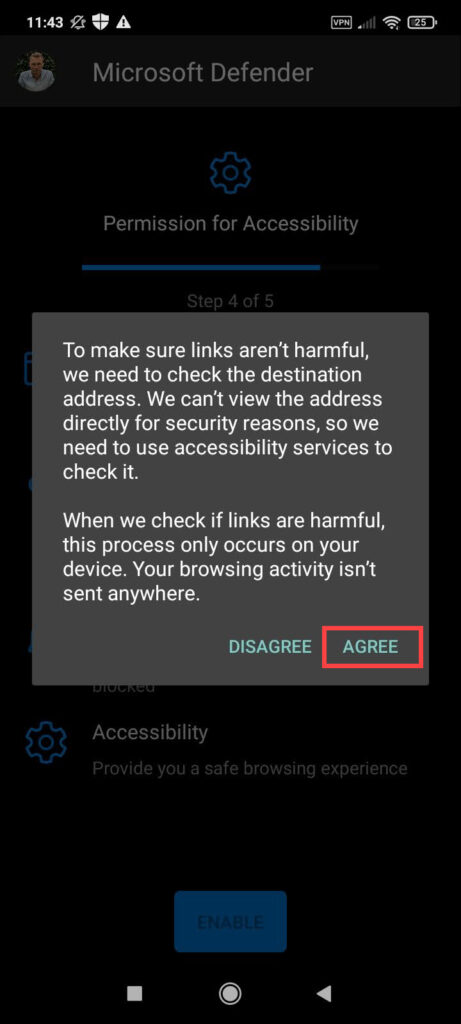

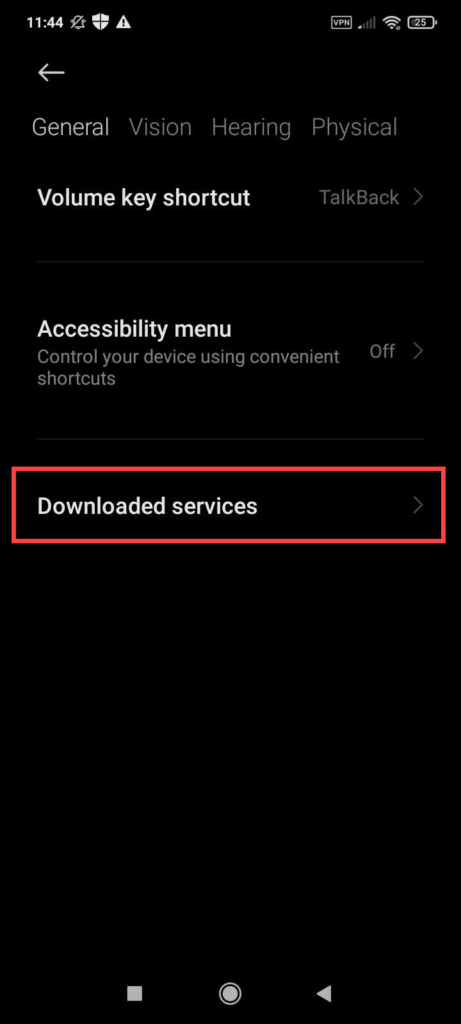

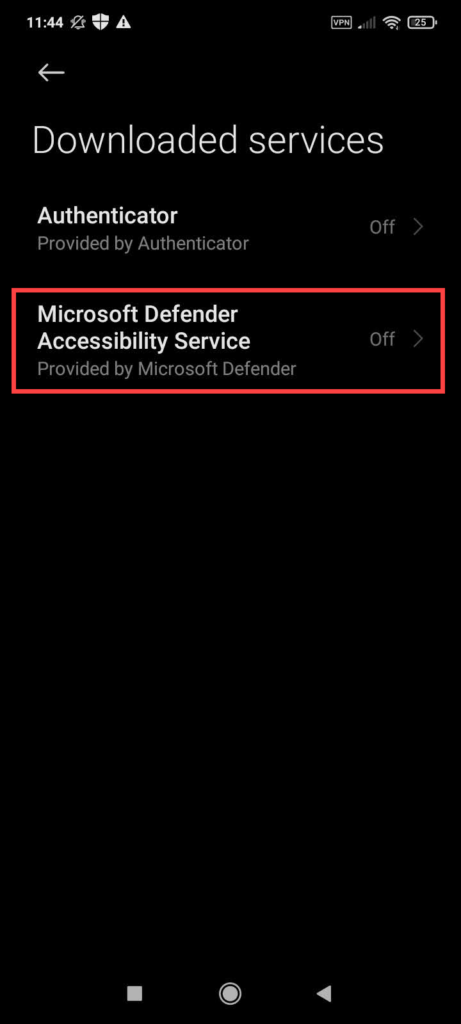

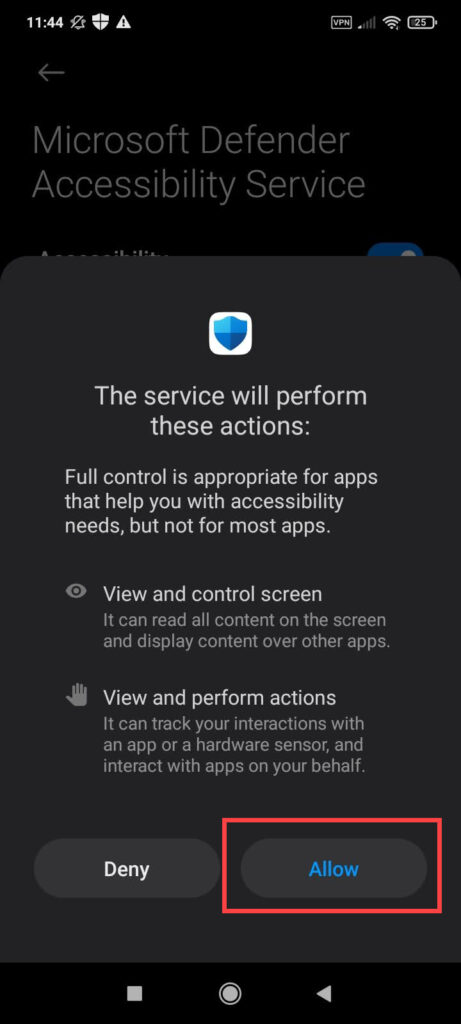

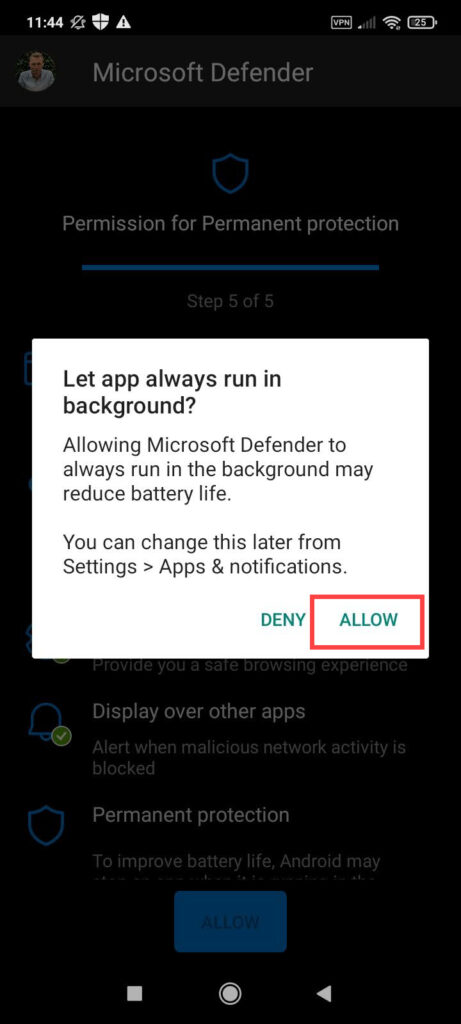

Beim ersten Start des Defenders wird der Benutzer durch das Setup geführt. Dieses benötigt einige Bestätigen durch die Benutzer und müssen zwingen alle bestätigt werden, um das Onboarding abzuschliessen.

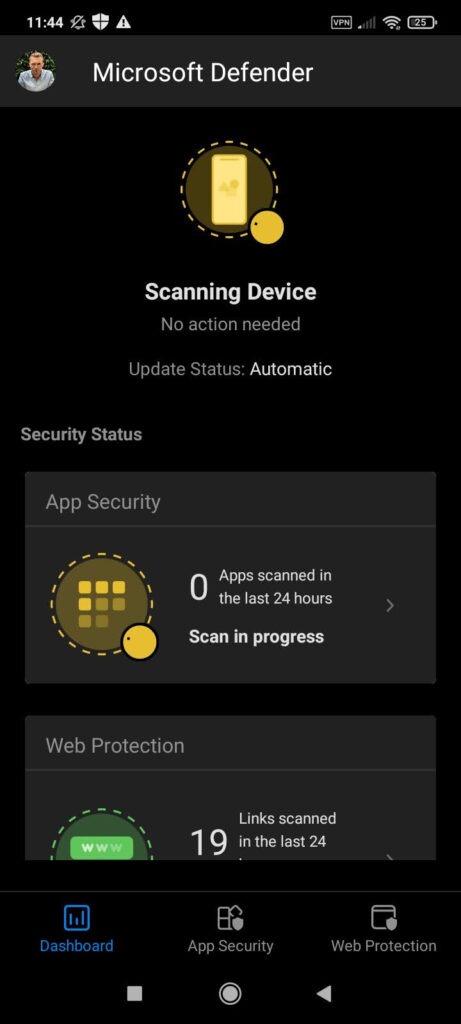

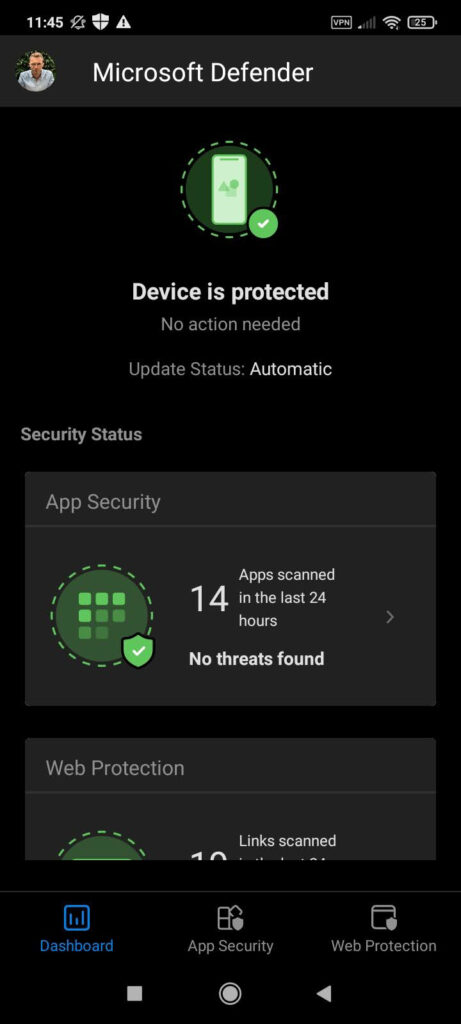

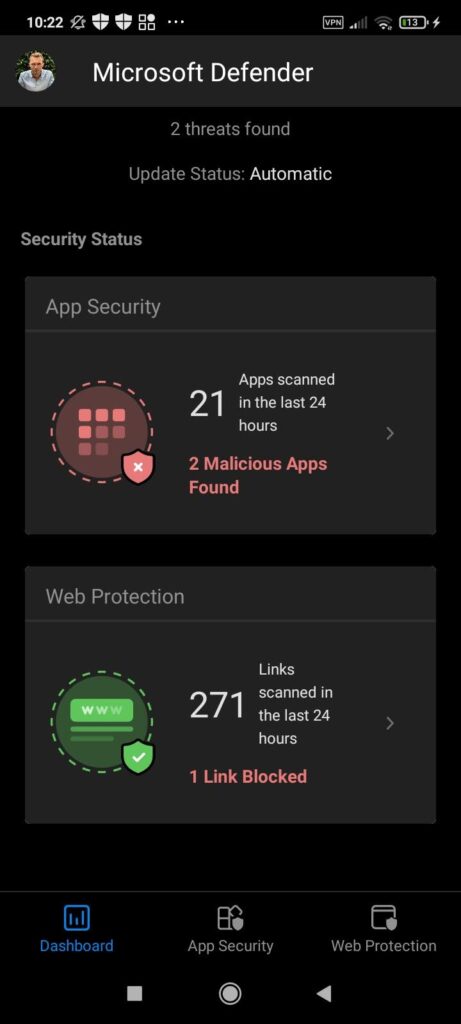

Nach all den vielen "OK" und "Erlauben" ist der Defender endlich fertig eingerichtet und leitet den Benutzer direkt auf die Übersicht zu den zu scannenden Apps und gefilterten Webseiten. Die Apps werden anschliessend auch automatisch gescannt. Gescannt werden alle Apps auch nicht MAM verwaltet.

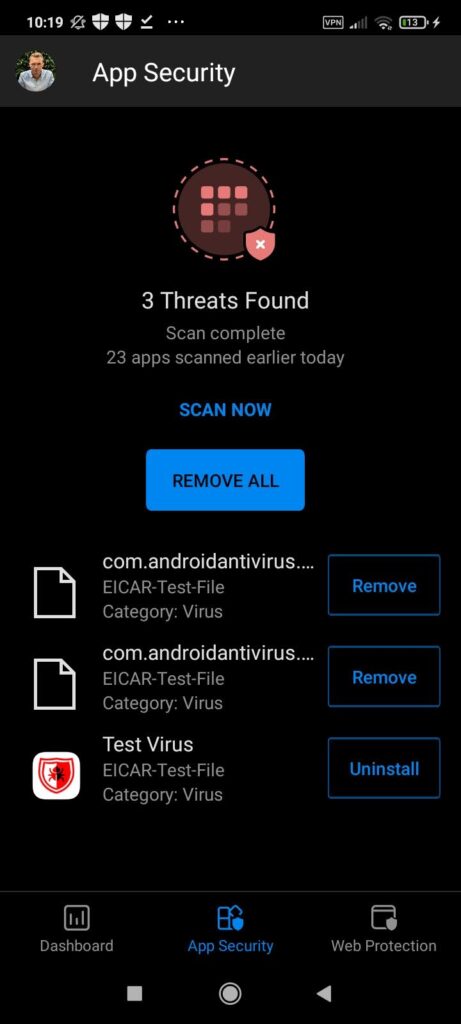

App Security

Wird eine neue App vom Benutzer installiert, so wird diese sofort gescannt und als vertrauenswürdig oder nicht eingestuft. Ist eine App als schädlich eingestuft, ist sie in keiner Quarantäne oder Blockade. Eine Blockade greift nur bei Payloads oder gefährlichen Internetseiten.

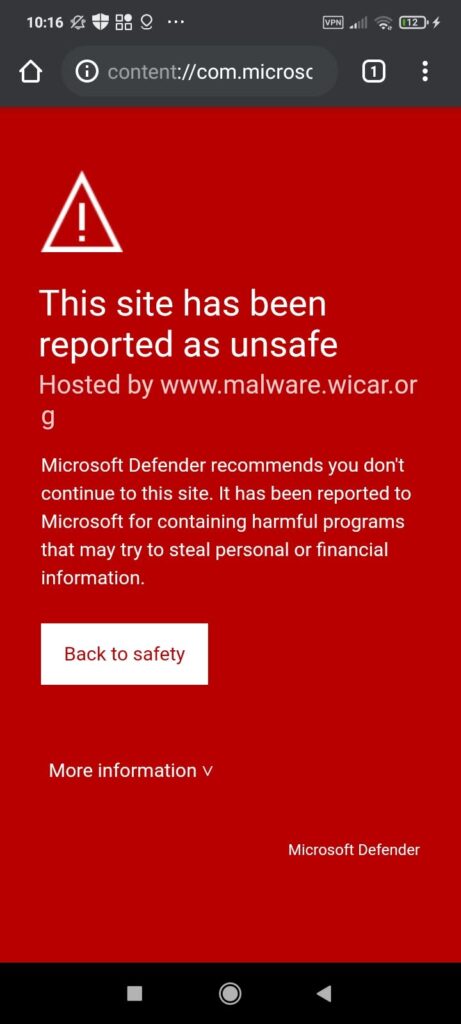

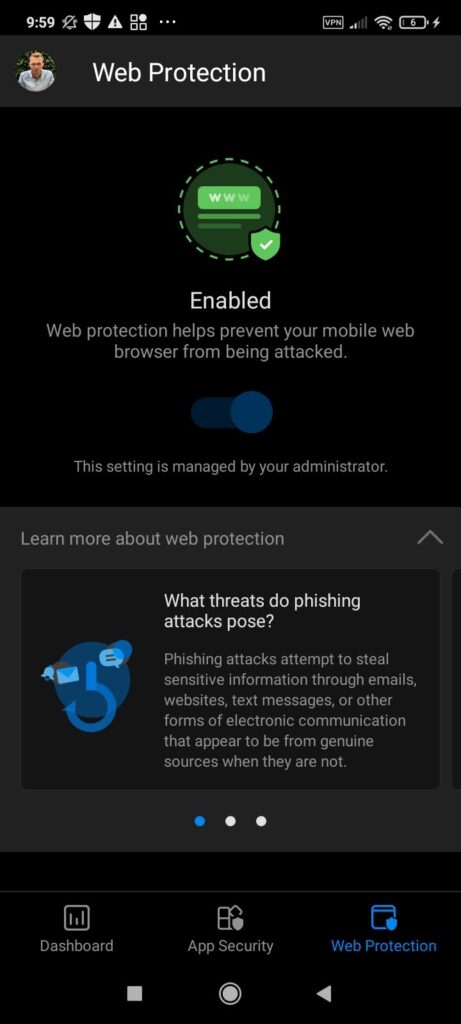

Webfilter

Der Webfilter im Defender for Android funktioniert sehr gut und öffnet übrigens auch in nicht Microsoft Browsern eine klare Staus Seite, welche als von Defender identifiziert hervorgeht. In der App Übersicht hat der Benutzer die Möglichkeit, die in den letzten 24 Stunden gescannten sowie geblockten URL's einzusehen. Der Menüpunkt "Web Protection" zeigt lediglich, dass der Schutz aktiv ist und gibt dem Benutzer einige Hinweise zu Phishing und Co.

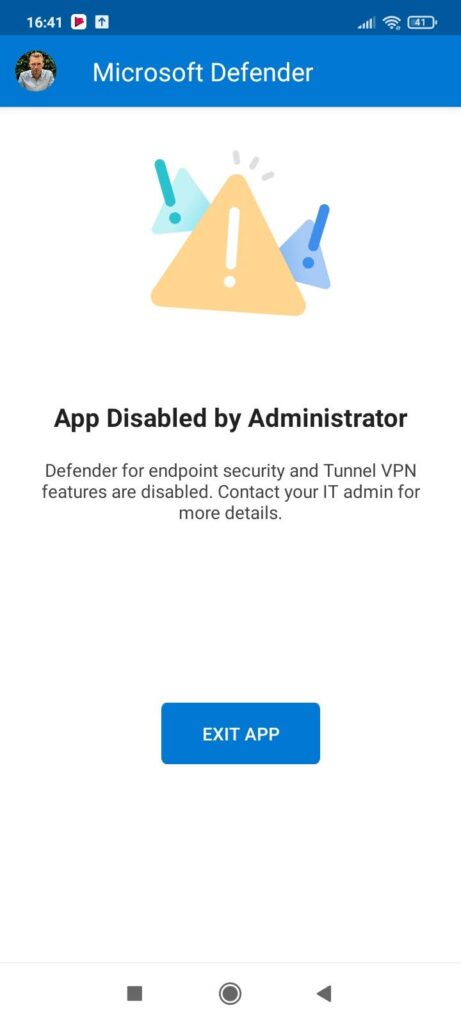

Defender for Android - Manuelle installation (nicht möglich)

Leider gibt es aktuell nicht wie bei den iOS Geräte eine Möglichkeit, den Defender ohne MAM oder MDM zu nutzten, dadurch gibt es keine Möglichkeit, den Defender for Android ohne MAM oder MDM zu testen. Wird die App trotzdem installiert und ein User meldet sich an, erscheint in der Defender for Android App die Meldung «App Disabled by Administrator». In diesem Fall ist weder der Malware noch Web Filter Schutz gegeben.

Defender for Business - Übersicht Android Geräte (MAM)

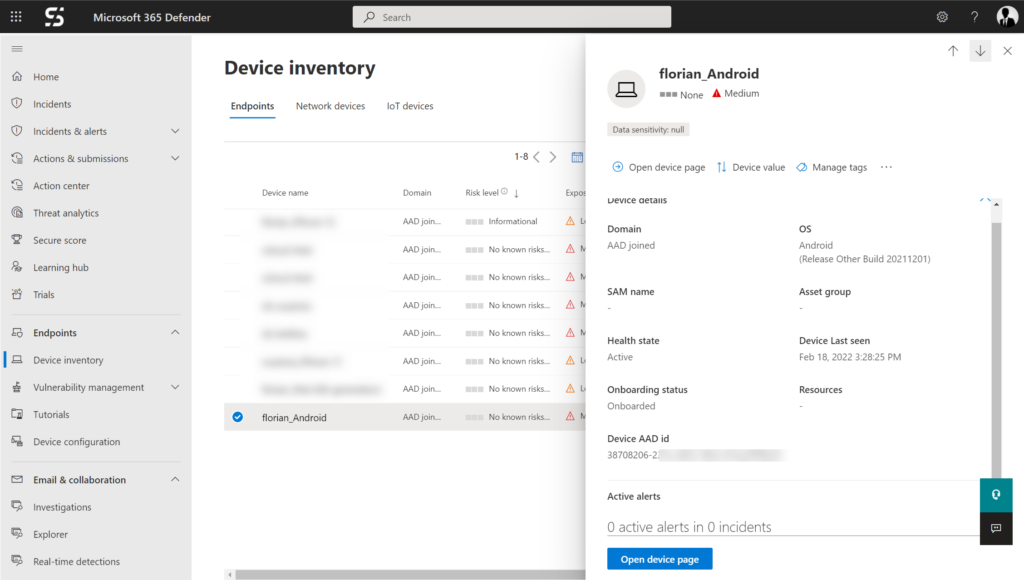

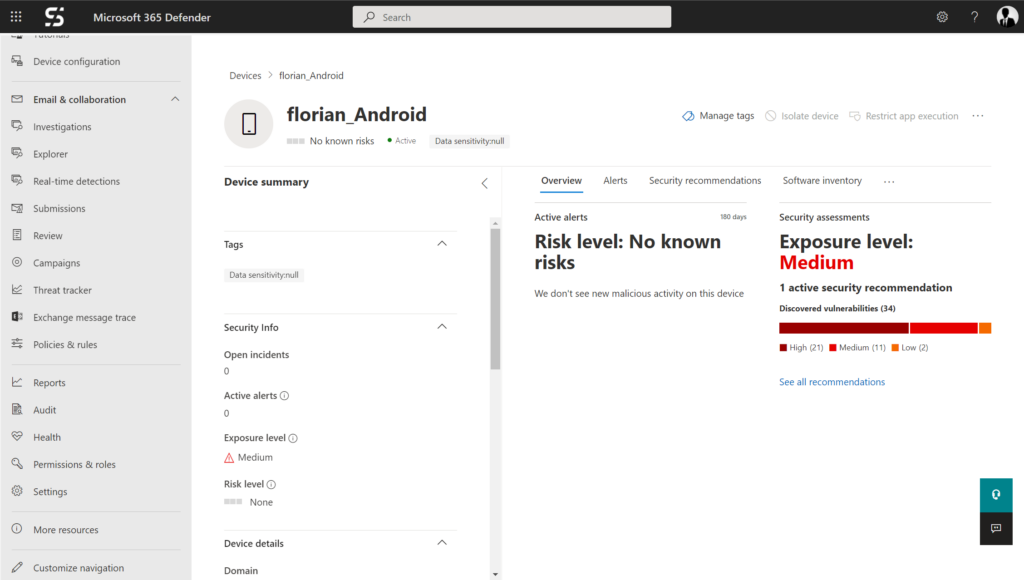

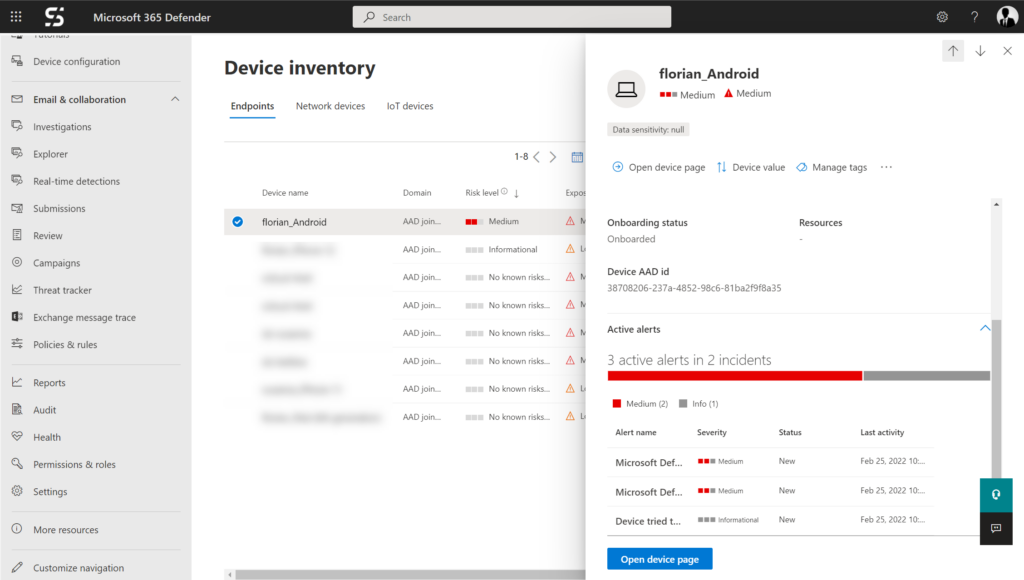

Nach einiger Zeit erscheint dann das Android Smartphone auch im Microsoft 365 Defender Device inventory:

Auf der Geräteseite sind dann wie bei allen anderen eingebundenen Geräten die Alarme, Sicherheitsempfehlungen und das Softwareinventar aufgeführt.

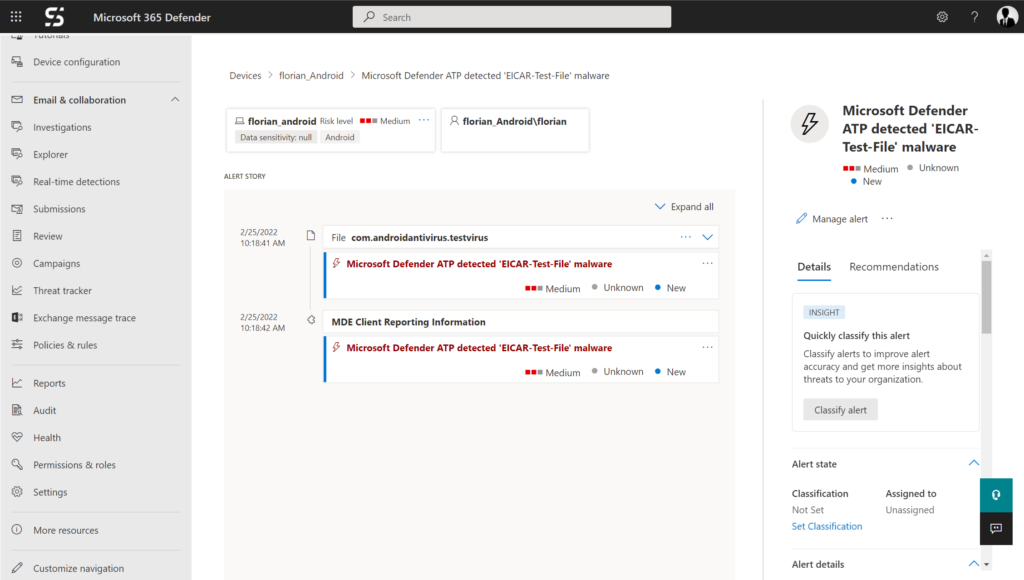

Ereignisse auf den Endgeräten sind im Portal ersichtlich. Mit einem Klick drauf gelangt du in die erweitere Übersicht, welche dir mehr Details zum Vorfall und Ablauf aufzeigt.

Zusammenfassung

Der Defender auf den Android Geräten bietet einen guten Schutz und scannt zudem im Gegensatz zu der Version für iOS Geräte auch die Applikationen selbst. Was mich aktuell noch stört ist der doch aufwändige Onboarding-Prozess auf der Userseite. Hier wünsche ich mir, dass dies noch intuitiver und mit möglichst keiner Benutzerinteraktion geht. Zudem ist eine direkte Blockade von potenziell schädlichen Applikationen ebenfalls wünschenswert.